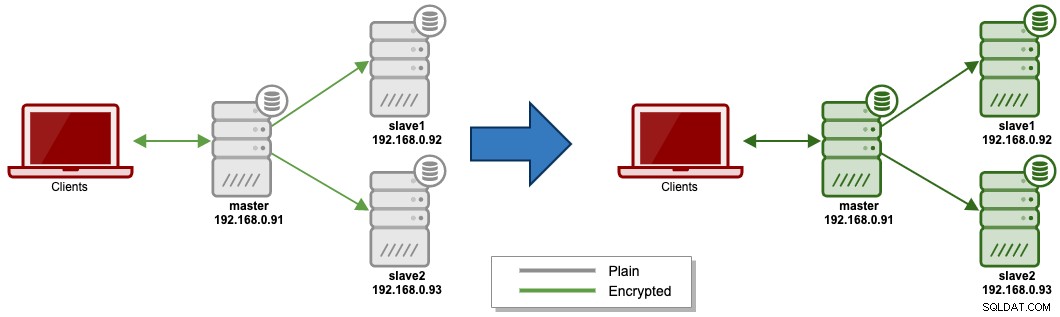

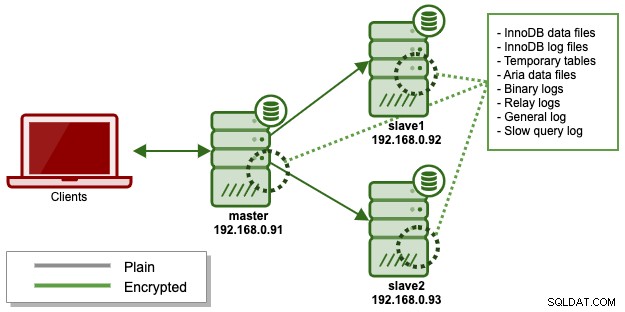

इस श्रृंखला के पहले भाग में, हमने MariaDB प्रतिकृति सर्वर के लिए पारगमन एन्क्रिप्शन कॉन्फ़िगरेशन को कवर किया है, जहां हमने क्लाइंट-सर्वर और प्रतिकृति एन्क्रिप्शन को कॉन्फ़िगर किया है। पहली पोस्ट से लिया गया, जहां हमने अपने पूर्ण एन्क्रिप्शन को आंशिक रूप से कॉन्फ़िगर किया था (जैसा कि आरेख में बाईं ओर हरे तीरों द्वारा दर्शाया गया है) और इस ब्लॉग पोस्ट में, हम एक बनाने के लिए आराम से एन्क्रिप्शन के साथ एन्क्रिप्शन सेटअप को पूरा करने जा रहे हैं। पूरी तरह से एन्क्रिप्टेड मारियाडीबी प्रतिकृति सेटअप।

निम्न आरेख हमारे वर्तमान सेटअप और अंतिम सेटअप को दिखाता है जिसे हम प्राप्त करने जा रहे हैं:

एट-रेस्ट एन्क्रिप्शन

एट-रेस्ट एन्क्रिप्शन का अर्थ है डेटा-एट-रेस्ट जैसे डेटा फ़ाइलें और लॉग डिस्क पर एन्क्रिप्ट किए जाते हैं, जिससे किसी के लिए हार्ड डिस्क तक पहुंचना या चोरी करना और मूल डेटा तक पहुंच प्राप्त करना लगभग असंभव हो जाता है। (बशर्ते कि कुंजी सुरक्षित हो और स्थानीय रूप से संग्रहीत न हो)। डेटा-एट-रेस्ट एन्क्रिप्शन, जिसे ट्रांसपेरेंट डेटा एन्क्रिप्शन (TDE) के रूप में भी जाना जाता है, मारियाडीबी 10.1 और बाद में समर्थित है। ध्यान दें कि एन्क्रिप्शन का उपयोग करने से कार्यभार और क्लस्टर प्रकार के आधार पर लगभग 5-10% का ओवरहेड होता है।

MariaDB के लिए, निम्न MariaDB घटकों को आराम से एन्क्रिप्ट किया जा सकता है:

- InnoDB डेटा फ़ाइल (साझा टेबलस्पेस या अलग-अलग टेबलस्पेस, जैसे, *.ibd और ibdata1)

- एरिया डेटा और इंडेक्स फ़ाइलें.

- लॉग को पूर्ववत करें/फिर से करें (InnoDB लॉग फ़ाइलें, जैसे, ib_logfile0 और ib_logfile1)।

- बाइनरी/रिले लॉग।

- अस्थायी फ़ाइलें और टेबल.

निम्न फ़ाइलों को इस समय एन्क्रिप्ट नहीं किया जा सकता:

- मेटाडेटा फ़ाइल (उदाहरण के लिए .frm फ़ाइलें)।

- फ़ाइल-आधारित सामान्य लॉग/धीमी क्वेरी लॉग। तालिका-आधारित सामान्य लॉग/धीमी क्वेरी लॉग को एन्क्रिप्ट किया जा सकता है।

- त्रुटि लॉग।

MariaDB के डेटा-एट-रेस्ट एन्क्रिप्शन के लिए एक कुंजी प्रबंधन और एन्क्रिप्शन प्लग इन के उपयोग की आवश्यकता होती है। इस ब्लॉग पोस्ट में, हम File Key Management Encryption Plugin का उपयोग करने जा रहे हैं, जो कि MariaDB 10.1.3.1 के बाद से डिफ़ॉल्ट रूप से प्रदान किया जाता है। ध्यान दें कि इस प्लगइन का उपयोग करने में कई कमियां हैं, उदाहरण के लिए, कुंजी को अभी भी रूट और MySQL उपयोगकर्ता द्वारा पढ़ा जा सकता है, जैसा कि मारियाडीबी डेटा-एट-रेस्ट एन्क्रिप्शन पृष्ठ में बताया गया है।

कुंजी फ़ाइल जेनरेट करना

आइए हमारे आराम से एन्क्रिप्शन सामग्री को संग्रहीत करने के लिए एक समर्पित निर्देशिका बनाएं:

$ mkdir -p /etc/mysql/rest

$ cd /etc/mysql/restकीफाइल बनाएं। यह एन्क्रिप्शन का मूल है:

$ openssl rand -hex 32 > /etc/mysql/rest/keyfileएक स्ट्रिंग "1;" जोड़ें कीफाइल में मुख्य पहचानकर्ता के रूप में:

$ echo '1;'

sed -i '1s/^/1;/' /etc/mysql/rest/keyfileइस प्रकार, कीफाइल पढ़ते समय, इसे कुछ इस तरह दिखना चाहिए:

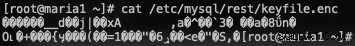

$ cat /etc/mysql/rest/keyfile

1;4eb5770dcfa691bc634cbcd3c6bed9ed4ccd0111f3d3b1dae2c51a90fbf16ed7उपरोक्त का अर्थ केवल कुंजी पहचानकर्ता 1 के लिए है, कुंजी 4eb है... कुंजी फ़ाइल में प्रत्येक एन्क्रिप्शन कुंजी के लिए जानकारी के दो टुकड़े होने चाहिए। सबसे पहले, प्रत्येक एन्क्रिप्शन कुंजी को 32-बिट पूर्णांक के साथ कुंजी पहचानकर्ता के रूप में पहचाना जाना चाहिए। दूसरा, एन्क्रिप्शन कुंजी को स्वयं हेक्स-एन्कोडेड रूप में प्रदान करने की आवश्यकता है। जानकारी के इन दो भागों को अर्धविराम से अलग करने की आवश्यकता है।

उपरोक्त कुंजी को एन्क्रिप्ट करने के लिए एक पासवर्ड बनाएं। यहां हम पासवर्ड को "keyfile.passwd" नामक फाइल के अंदर स्टोर करने जा रहे हैं:

$ echo -n 'mySuperStrongPassword' > /etc/mysql/rest/keyfile.passwdआप उपरोक्त चरण को छोड़ सकते हैं यदि आप file_key_management_filekey विकल्प का उपयोग करके सीधे कॉन्फ़िगरेशन फ़ाइल में पासवर्ड निर्दिष्ट करना चाहते हैं। उदाहरण के लिए:file_key_management_filekey=mySuperStrongPassword

लेकिन इस उदाहरण में, हम एक फ़ाइल में संग्रहीत पासवर्ड को पढ़ने जा रहे हैं, इस प्रकार हमें बाद में कॉन्फ़िगरेशन फ़ाइल में निम्न पंक्ति को परिभाषित करना होगा:

file_key_management_filekey=FILE:/etc/mysql/encryption/keyfile.passwdहम पासवर्ड फ़ाइल के अंदर पासवर्ड का उपयोग करके, keyfile.enc नामक एक अन्य फ़ाइल में स्पष्ट टेक्स्ट कीफ़ाइल को एन्क्रिप्ट करने जा रहे हैं:

$ openssl enc -aes-256-cbc -md sha1 -pass file:/etc/mysql/rest/keyfile.passwd -in /etc/mysql/rest/keyfile -out /etc/mysql/rest/keyfile.encनिर्देशिका को सूचीबद्ध करते समय, हमें ये 3 फ़ाइलें देखनी चाहिए:

$ ls -1 /etc/mysql/rest/

keyfile

keyfile.enc

keyfile.passwdkeyfile.enc की सामग्री केवल keyfile का एक एन्क्रिप्टेड संस्करण है:

परीक्षण करने के लिए, हम ओपनएसएसएल का उपयोग करके एन्क्रिप्टेड फ़ाइल को डिक्रिप्ट कर सकते हैं। पासवर्ड फ़ाइल (keyfile.passwd):

$ openssl aes-256-cbc -d -md sha1 -pass file:/etc/mysql/rest/keyfile.passwd -in /etc/mysql/rest/keyfile.enc

1;4eb5770dcfa691bc634cbcd3c6bed9ed4ccd0111f3d3b1dae2c51a90fbf16ed7फिर हम सादे कुंजी को हटा सकते हैं क्योंकि हम पासवर्ड फ़ाइल के साथ एन्क्रिप्टेड एक (.enc) का उपयोग करने जा रहे हैं:

$ rm -f /etc/mysql/encryption/keyfileअब हम मारियाडीबी एट-रेस्ट एन्क्रिप्शन को कॉन्फ़िगर करने के लिए आगे बढ़ सकते हैं।

एट-रेस्ट एन्क्रिप्शन को कॉन्फ़िगर करना

डेटा को एन्क्रिप्ट/डिक्रिप्ट करने के लिए मारियाडीबी द्वारा उपयोग किए जाने वाले दासों के लिए हमें एन्क्रिप्टेड कुंजी फ़ाइल और पासवर्ड को स्थानांतरित करना होगा। अन्यथा, मारियाडीबी बैकअप जैसे भौतिक बैकअप का उपयोग करके मास्टर से बैकअप की जा रही एन्क्रिप्टेड तालिका को दासों द्वारा पढ़ने में समस्या होगी (अलग-अलग कुंजी/पासवर्ड संयोजन के कारण)। Mysqldump जैसे तार्किक बैकअप को अलग-अलग कुंजियों और पासवर्ड के साथ काम करना चाहिए।

दासों पर, आराम से एन्क्रिप्शन सामग्री संग्रहीत करने के लिए एक निर्देशिका बनाएं:

(slave1)$ mkdir -p /etc/mysql/rest

(slave2)$ mkdir -p /etc/mysql/restमास्टर पर, एन्क्रिप्टेड कीफाइल और पासवर्ड फ़ाइल को अन्य दासों को कॉपी करें:

(master)$ cd /etc/mysql/rest

(master)$ scp keyfile.enc keyfile.passwd example@sqldat.com:/etc/mysql/rest/

(master)$ scp keyfile.enc keyfile.passwd example@sqldat.com:/etc/mysql/rest/फ़ाइलों को वैश्विक पहुंच से सुरक्षित रखें और "mysql" उपयोगकर्ता को स्वामित्व के रूप में असाइन करें:

$ chown mysql:mysql /etc/mysql/rest/*

$ chmod 600 /etc/mysql/rest/*निम्नलिखित को [mysqld] या [mariadb] अनुभाग के अंतर्गत MariaDB कॉन्फ़िगरेशन फ़ाइल में जोड़ें:

# at-rest encryption

plugin_load_add = file_key_management

file_key_management_filename = /etc/mysql/rest/keyfile.enc

file_key_management_filekey = FILE:/etc/mysql/rest/keyfile.passwd

file_key_management_encryption_algorithm = AES_CBC

innodb_encrypt_tables = ON

innodb_encrypt_temporary_tables = ON

innodb_encrypt_log = ON

innodb_encryption_threads = 4

innodb_encryption_rotate_key_age = 1

encrypt-tmp-disk-tables = 1

encrypt-tmp-files = 1

encrypt-binlog = 1

aria_encrypt_tables = ONfile_key_management_filekey चर पर ध्यान दें, यदि पासवर्ड किसी फ़ाइल में है, तो आपको "FILE:" के साथ पथ को उपसर्ग करना होगा। वैकल्पिक रूप से, आप सीधे पासवर्ड स्ट्रिंग भी निर्दिष्ट कर सकते हैं (इसकी क्रियात्मकता के कारण अनुशंसित नहीं):

file_key_management_filekey=mySuperStrongPasswordदासों के साथ शुरू करते हुए, मारियाडीबी सर्वर को एक बार में एक नोड को पुनरारंभ करें:

(slave1)$ systemctl restart mariadb

(slave2)$ systemctl restart mariadb

(master)$ systemctl restart mariadbत्रुटि लॉग का निरीक्षण करें और सुनिश्चित करें कि स्टार्ट अप के दौरान मारियाडीबी एन्क्रिप्शन सक्रिय है:

$ tail -f /var/log/mysql/mysqld.log

...

2019-12-17 6:44:47 0 [Note] InnoDB: Encrypting redo log: 2*67108864 bytes; LSN=143311

2019-12-17 6:44:48 0 [Note] InnoDB: Starting to delete and rewrite log files.

2019-12-17 6:44:48 0 [Note] InnoDB: Setting log file ./ib_logfile101 size to 67108864 bytes

2019-12-17 6:44:48 0 [Note] InnoDB: Setting log file ./ib_logfile1 size to 67108864 bytes

2019-12-17 6:44:48 0 [Note] InnoDB: Renaming log file ./ib_logfile101 to ./ib_logfile0

2019-12-17 6:44:48 0 [Note] InnoDB: New log files created, LSN=143311

2019-12-17 6:44:48 0 [Note] InnoDB: 128 out of 128 rollback segments are active.

2019-12-17 6:44:48 0 [Note] InnoDB: Creating shared tablespace for temporary tables

2019-12-17 6:44:48 0 [Note] InnoDB: Setting file './ibtmp1' size to 12 MB. Physically writing the file full; Please wait ...

2019-12-17 6:44:48 0 [Note] InnoDB: File './ibtmp1' size is now 12 MB.

2019-12-17 6:44:48 0 [Note] InnoDB: Waiting for purge to start

2019-12-17 6:44:48 0 [Note] InnoDB: 10.4.11 started; log sequence number 143311; transaction id 222

2019-12-17 6:44:48 0 [Note] InnoDB: Creating #1 encryption thread id 139790011840256 total threads 4.

2019-12-17 6:44:48 0 [Note] InnoDB: Creating #2 encryption thread id 139790003447552 total threads 4.

2019-12-17 6:44:48 0 [Note] InnoDB: Creating #3 encryption thread id 139789995054848 total threads 4.

2019-12-17 6:44:48 0 [Note] InnoDB: Creating #4 encryption thread id 139789709866752 total threads 4.

2019-12-17 6:44:48 0 [Note] InnoDB: Loading buffer pool(s) from /var/lib/mysql/ib_buffer_pool

2019-12-17 6:44:48 0 [Note] Plugin 'FEEDBACK' is disabled.

2019-12-17 6:44:48 0 [Note] Using encryption key id 1 for temporary files

...आपको त्रुटि लॉग में एन्क्रिप्शन आरंभीकरण का संकेत देने वाली रेखाएं दिखनी चाहिए। इस बिंदु पर, अधिकांश एन्क्रिप्शन कॉन्फ़िगरेशन अब पूर्ण हो गया है।

आपके एन्क्रिप्शन का परीक्षण करना

मास्टर पर परीक्षण करने के लिए एक परीक्षण डेटाबेस बनाएं:

(master)MariaDB> CREATE SCHEMA sbtest;

(master)MariaDB> USE sbtest;एन्क्रिप्शन के बिना एक मानक तालिका बनाएं और एक पंक्ति डालें:

MariaDB> CREATE TABLE tbl_plain (id INT AUTO_INCREMENT PRIMARY KEY, data VARCHAR(255));

MariaDB> INSERT INTO tbl_plain SET data = 'test data';हेक्सडंप टूल का उपयोग करके InnoDB डेटा फ़ाइल ब्राउज़ करते समय हम संग्रहीत डेटा को स्पष्ट टेक्स्ट में देख सकते हैं:

$ xxd /var/lib/mysql/sbtest/tbl_plain.ibd | less

000c060: 0200 1c69 6e66 696d 756d 0002 000b 0000 ...infimum......

000c070: 7375 7072 656d 756d 0900 0000 10ff f180 supremum........

000c080: 0000 0100 0000 0000 0080 0000 0000 0000 ................

000c090: 7465 7374 2064 6174 6100 0000 0000 0000 test data.......

000c0a0: 0000 0000 0000 0000 0000 0000 0000 0000 ................एक एन्क्रिप्टेड तालिका बनाएं और एक पंक्ति डालें:

MariaDB> CREATE TABLE tbl_enc (id INT AUTO_INCREMENT PRIMARY KEY, data VARCHAR(255)) ENCRYPTED=YES;

MariaDB> INSERT INTO tbl_enc SET data = 'test data';हम यह नहीं बता सकते कि एन्क्रिप्टेड तालिकाओं के लिए InnoDB डेटा फ़ाइल में क्या संग्रहीत है:

$ xxd /var/lib/mysql/sbtest/tbl_enc.ibd | less

000c060: 0c2c 93e4 652e 9736 e68a 8b69 39cb 6157 .,..e..6...i9.aW

000c070: 3cd1 581c 7eb9 84ca d792 7338 521f 0639 <.X.~.....s8R..9

000c080: d279 9eb3 d3f5 f9b0 eccb ed05 de16 f3ac .y..............

000c090: 6d58 5519 f776 8577 03a4 fa88 c507 1b31 mXU..v.w.......1

000c0a0: a06f 086f 28d9 ac17 8923 9412 d8a5 1215 .o.o(....#......ध्यान दें कि मेटाडेटा फ़ाइल tbl_enc.frm आराम से एन्क्रिप्टेड नहीं है। केवल InnoDB डेटा फ़ाइल (.ibd) एन्क्रिप्ट की गई है।

"सादे" बाइनरी या रिले लॉग की तुलना करते समय, हम हेक्सडंप टूल का उपयोग करके इसकी सामग्री को स्पष्ट रूप से देख सकते हैं:

$ xxd binlog.000002 | less

0000560: 0800 0800 0800 0b04 726f 6f74 096c 6f63 ........root.loc

0000570: 616c 686f 7374 0047 5241 4e54 2052 454c alhost.GRANT REL

0000580: 4f41 442c 4c4f 434b 2054 4142 4c45 532c OAD,LOCK TABLES,

0000590: 5245 504c 4943 4154 494f 4e20 434c 4945 REPLICATION CLIE

00005a0: 4e54 2c45 5645 4e54 2c43 5245 4154 4520 NT,EVENT,CREATE

00005b0: 5441 424c 4553 5041 4345 2c50 524f 4345 TABLESPACE,PROCE

00005c0: 5353 2c43 5245 4154 452c 494e 5345 5254 SS,CREATE,INSERT

00005d0: 2c53 454c 4543 542c 5355 5045 522c 5348 ,SELECT,SUPER,SH

00005e0: 4f57 2056 4945 5720 4f4e 202a 2e2a 2054 OW VIEW ON *.* Tजबकि एन्क्रिप्टेड बाइनरी लॉग के लिए, सामग्री अस्पष्ट दिखती है:

$ xxd binlog.000004 | less

0000280: 4a1d 1ced 2f1b db50 016a e1e9 1351 84ba J.../..P.j...Q..

0000290: 38b6 72e7 8743 7713 afc3 eecb c36c 1b19 8.r..Cw......l..

00002a0: 7b3f 6176 208f 0000 00dc 85bf 6768 e7c6 {?av .......gh..

00002b0: 6107 5bea 241c db12 d50c 3573 48e5 3c3d a.[.$.....5sH.<=

00002c0: 3179 1653 2449 d408 1113 3e25 d165 c95b 1y.S$I....>%.e.[

00002d0: afb0 6778 4b26 f672 1bc7 567e da96 13f5 ..gxK&.r..V~....

00002e0: 2ac5 b026 3fb9 4b7a 3ef4 ab47 6c9f a686 *..&?.Kz>..Gl...एरिया तालिकाएं एन्क्रिप्ट करना

एरिया स्टोरेज इंजन के लिए, यह CREATE/ALTER स्टेटमेंट में एन्क्रिप्टेड विकल्प का समर्थन नहीं करता है क्योंकि यह aria_encrypt_tables वैश्विक विकल्प का अनुसरण करता है। इसलिए, एरिया टेबल बनाते समय, केवल इंजन =एरिया विकल्प के साथ टेबल बनाएं:

MariaDB> CREATE TABLE tbl_aria_enc (id INT AUTO_INCREMENT PRIMARY KEY, data VARCHAR(255)) ENGINE=Aria;

MariaDB> INSERT INTO tbl_aria_enc(data) VALUES ('test data');

MariaDB> FLUSH TABLE tbl_aria_enc;फिर हम हेक्सडंप टूल से तालिका की डेटा फ़ाइल (tbl_aria_enc.MAD) या इंडेक्स फ़ाइल (tbl_aria_enc.MAI) की सामग्री को सत्यापित कर सकते हैं। किसी मौजूदा Aria तालिका को एन्क्रिप्ट करने के लिए, तालिका को फिर से बनाने की आवश्यकता है:

MariaDB> ALTER TABLE db.aria_table ENGINE=Aria ROW_FORMAT=PAGE;इस कथन के कारण एरिया ROW_FORMAT तालिका विकल्प का उपयोग करके तालिका का पुनर्निर्माण करती है। इस प्रक्रिया में, नई डिफ़ॉल्ट सेटिंग के साथ, यह डिस्क पर लिखते समय तालिका को एन्क्रिप्ट करता है।

सामान्य लॉग/धीमी क्वेरी लॉग को एन्क्रिप्ट करना

सामान्य और धीमी क्वेरी लॉग को एन्क्रिप्ट करने के लिए, हम MariaDB log_output विकल्प को डिफ़ॉल्ट 'FILE' के बजाय 'TABLE' पर सेट कर सकते हैं:

MariaDB> SET GLOBAL log_ouput = 'TABLE';हालांकि, मारियाडीबी डिफ़ॉल्ट रूप से सीएसवी स्टोरेज इंजन का उपयोग करके आवश्यक टेबल बनाएगा, जो मारियाडीबी द्वारा एन्क्रिप्ट नहीं किया गया है। लॉग टेबल के लिए CSV, MyISAM या Aria के अलावा कोई भी इंजन वैध नहीं है। ट्रिक डिफ़ॉल्ट CSV तालिका को Aria स्टोरेज इंजन के साथ फिर से बनाना है, बशर्ते कि aria_encrypt_tables विकल्प चालू पर सेट हो। हालांकि, तालिका परिवर्तन के सफल होने के लिए संबंधित लॉग विकल्प को बंद करना होगा।

इस प्रकार, सामान्य लॉग तालिका को एन्क्रिप्ट करने के चरण हैं:

MariaDB> SET GLOBAL general_log = OFF;

MariaDB> ALTER TABLE mysql.general_log ENGINE=Aria;

MariaDB> SET GLOBAL general_log = ON;इसी तरह, धीमी क्वेरी लॉग के लिए:

MariaDB> SET GLOBAL slow_query_log = OFF;

MariaDB> ALTER TABLE mysql.slow_log ENGINE=Aria;

MariaDB> SET GLOBAL slow_query_log = ON;सर्वर के भीतर सामान्य लॉग के आउटपुट को सत्यापित करें:

MariaDB> SELECT * FROM mysql.general_log;

+----------------------------+---------------------------+-----------+-----------+--------------+------------------------------+

| event_time | user_host | thread_id | server_id | command_type | argument |

+----------------------------+---------------------------+-----------+-----------+--------------+------------------------------+

| 2019-12-17 07:45:53.109558 | root[root] @ localhost [] | 19 | 28001 | Query | select * from sbtest.tbl_enc |

| 2019-12-17 07:45:55.504710 | root[root] @ localhost [] | 20 | 28001 | Query | select * from general_log |

+----------------------------+---------------------------+-----------+-----------+--------------+------------------------------+साथ ही हेक्सडंप टूल का उपयोग करके डेटा निर्देशिका के अंदर एरिया डेटा फ़ाइल की एन्क्रिप्टेड सामग्री:

$ xxd /var/lib/mysql/mysql/general_log.MAD | less

0002040: 1d45 820d 7c53 216c 3fc6 98a6 356e 1b9e .E..|S!l?...5n..

0002050: 6bfc e193 7509 1fa7 31e2 e22a 8f06 3c6f k...u...1..*..<o

0002060: ae71 bb63 e81b 0b08 7120 0c99 9f82 7c33 .q.c....q ....|3

0002070: 1117 bc02 30c1 d9a7 c732 c75f 32a6 e238 ....0....2._2..8

0002080: d1c8 5d6f 9a08 455a 8363 b4f4 5176 f8a1 ..]o..EZ.c..Qv..

0002090: 1bf8 113c 9762 3504 737e 917b f260 f88c ...<.b5.s~.{.`..

00020a0: 368e 336f 9055 f645 b636 c5c1 debe fbe7 6.3o.U.E.6......

00020b0: d01e 028f 8b75 b368 0ef0 8889 bb63 e032 .....u.h.....c.2MariaDB एट-रेस्ट एन्क्रिप्शन अब पूरा हो गया है। इसे इन-ट्रांजिट एन्क्रिप्शन के साथ मिलाएं जो हमने पहली पोस्ट में किया है, हमारा अंतिम आर्किटेक्चर अब इस तरह दिख रहा है:

निष्कर्ष

भौतिक और आभासी उल्लंघन या चोरी से सुरक्षा के लिए एन्क्रिप्शन के माध्यम से अपने मारियाडीबी डेटाबेस को पूरी तरह से सुरक्षित करना अब संभव है। ClusterControl इस प्रकार की सुरक्षा को बनाए रखने में भी आपकी मदद कर सकता है और आप इसे यहां मुफ्त में डाउनलोड कर सकते हैं।