MongoDB आपके डेटा की सुरक्षा को बेहतर बनाने के लिए कई निर्माण प्रदान करता है। MongoDB में आपके डेटा की सुरक्षा सर्वोपरि है - इसलिए अपने सतह क्षेत्र को कम करने के लिए इन निर्माणों का लाभ उठाना महत्वपूर्ण है। यहां 10 युक्तियां दी गई हैं जिनका उपयोग आप अपने MongoDB सर्वर की ऑन-प्रिमाइसेस और क्लाउड में सुरक्षा को बेहतर बनाने के लिए कर सकते हैं।

-

प्रमाणीकरण सक्षम करें

यहां तक कि अगर आपने अपने MongoDB सर्वर को एक विश्वसनीय नेटवर्क में तैनात किया है, तो प्रमाणीकरण को सक्षम करने के लिए यह एक अच्छा सुरक्षा अभ्यास है। यदि आपके नेटवर्क से समझौता किया जाता है तो यह आपको "गहराई से रक्षा" प्रदान करता है। प्रमाणीकरण सक्षम करने के लिए अपनी MongoDB कॉन्फ़िगरेशन फ़ाइल संपादित करें:

auth = true

-

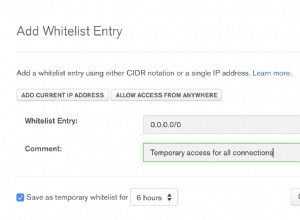

अपने उत्पादन डेटाबेस को इंटरनेट पर न दिखाएं

अपने डेटाबेस तक भौतिक पहुंच को प्रतिबंधित करना सुरक्षा का एक महत्वपूर्ण पहलू है। यदि यह आवश्यक नहीं है, तो अपने उत्पादन डेटाबेस को इंटरनेट पर प्रकट न करें। किसी भी समझौते के मामले में, यदि कोई हमलावर आपके MongoDB सर्वर से भौतिक रूप से कनेक्ट नहीं हो सकता है, तो आपका डेटा उतना ही अधिक सुरक्षित है। यदि आप AWS पर हैं, तो आप अपने डेटाबेस को वर्चुअल प्राइवेट क्लाउड (VPC) सबनेट में रख सकते हैं। अधिक जानकारी के लिए ब्लॉग पोस्ट को VPC में MongoDB परिनियोजित करना पढ़ें।

-

फ़ायरवॉल का उपयोग करें

अन्य संस्थाओं को आपके MongoDB सर्वर से कनेक्ट करने की अनुमति को प्रतिबंधित करने के लिए फ़ायरवॉल का उपयोग करें। सर्वोत्तम अभ्यास केवल आपके एप्लिकेशन सर्वर को डेटाबेस तक पहुंच की अनुमति देना है। यदि आप AWS पर होस्ट किए गए हैं, तो एक्सेस प्रतिबंधित करने के लिए 'सुरक्षा समूह' का उपयोग करें। यदि आप किसी ऐसे प्रदाता पर होस्ट किए गए हैं जो फ़ायरवॉल निर्माण का समर्थन नहीं करता है, तो आप इसे आसानी से 'iptables' का उपयोग करके स्वयं कॉन्फ़िगर कर सकते हैं। अपने परिदृश्य के लिए iptables को कॉन्फ़िगर करने के लिए MongoDB दस्तावेज़ देखें।

-

प्रतिलिपि सेट सेट करने के लिए कुंजी फ़ाइलों का उपयोग करें

एक प्रतिकृति सेट में अपने MongoDB उदाहरणों के बीच संचार को सक्षम करने के लिए एक साझा कुंजी फ़ाइल निर्दिष्ट करें। इसे सक्षम करने के लिए, नीचे बताए अनुसार कॉन्फिग फाइल में कीफाइल पैरामीटर जोड़ें। फ़ाइल की सामग्री सभी मशीनों पर समान होनी चाहिए:

keyFile = /srv/mongodb/keyfile

-

HTTP स्थिति इंटरफ़ेस अक्षम करें

MongoDB, डिफ़ॉल्ट रूप से, पोर्ट 28017 पर चलने वाला एक http इंटरफ़ेस प्रदान करता है जो "होम" स्थिति पृष्ठ प्रदान करता है। यह इंटरफ़ेस उत्पादन के उपयोग के लिए अनुशंसित नहीं है और सबसे अच्छा अक्षम है। http इंटरफ़ेस को अक्षम करने के लिए "nohttpinterface" कॉन्फ़िगरेशन सेटिंग का उपयोग करें:

nohttpinterface = true

-

REST इंटरफ़ेस अक्षम करें

उत्पादन के लिए MongoDB REST इंटरफ़ेस अनुशंसित नहीं है। यह किसी प्रमाणीकरण का समर्थन नहीं करता है और डिफ़ॉल्ट रूप से बंद है। यदि आपने इसे "रेस्ट" कॉन्फ़िगरेशन विकल्प का उपयोग करके चालू किया है, तो आपको इसे उत्पादन प्रणालियों के लिए बंद कर देना चाहिए।

rest = false

-

bind_ip कॉन्फ़िगर करें

यदि आपके सिस्टम में कई नेटवर्क इंटरफेस हैं, तो आप अपने MongoDB सर्वर को केवल प्रासंगिक इंटरफेस पर सुनने के लिए प्रतिबंधित करने के लिए "bind_ip" विकल्प का उपयोग कर सकते हैं। डिफ़ॉल्ट रूप से, MongoDB सभी इंटरफेस से जुड़ जाएगा:

bind_ip = 10.10.0.25,10.10.0.26

-

SSL सक्षम करें

यदि आप एसएसएल का उपयोग नहीं करते हैं, तो आपका डेटा आपके मोंगो क्लाइंट और मोंगो सर्वर के बीच अनएन्क्रिप्टेड यात्रा कर रहा है और छिपाने, छेड़छाड़ और "बीच में आदमी" हमलों के लिए अतिसंवेदनशील है। यह विशेष रूप से महत्वपूर्ण है यदि आप इंटरनेट जैसे असुरक्षित नेटवर्क पर अपने MongoDB सर्वर से जुड़ रहे हैं।

-

भूमिका-आधारित प्राधिकरण

MongoDB आपको प्रत्येक उपयोगकर्ता द्वारा की जा सकने वाली क्रियाओं पर बेहतर नियंत्रण देने के लिए भूमिका-आधारित प्रमाणीकरण का समर्थन करता है। अपने सभी उपयोगकर्ताओं को व्यवस्थापक बनाने के बजाय पहुँच को प्रतिबंधित करने के लिए भूमिका-आधारित संरचनाओं का उपयोग करें। अधिक जानकारी के लिए भूमिकाओं के दस्तावेज़ देखें।

-

एंटरप्राइज MongoDB और Kerberos

एंटरप्राइज़ MongoDB प्रमाणीकरण के लिए Kerberos के साथ एकीकृत होता है। अधिक जानकारी के लिए MongoDB दस्तावेज़ देखें। उपयोगकर्ता नाम/पासवर्ड सिस्टम स्वाभाविक रूप से असुरक्षित हैं - यदि संभव हो तो कर्ब-आधारित प्रमाणीकरण का उपयोग करें।

स्केलग्रिड में, हम अपने सभी परिनियोजन के लिए डिफ़ॉल्ट रूप से सर्वोत्तम अभ्यास सुरक्षा कॉन्फ़िगरेशन का समर्थन करने का प्रयास करते हैं। हम आपको एसएसएल का उपयोग करने में सक्षम बनाते हैं और आपके डेटाबेस को इंटरनेट पर प्रदर्शित नहीं करते हैं। यदि आपके कोई प्रश्न हैं, तो कृपया हमें support@scalegrid.io पर ईमेल करें।