डेटाबेस एन्क्रिप्शन आपके आराम और ट्रांज़िट डेटा के लिए बेहतर सुरक्षा प्रदान करता है। कई संगठनों ने हाल के सुरक्षा उल्लंघनों के मामलों के साथ डेटा एन्क्रिप्शन को गंभीरता से देखना शुरू कर दिया है। ज्यादातर मामलों में, डेटाबेस सर्वर हमलावरों के लिए एक सामान्य लक्ष्य होते हैं क्योंकि यह अधिकांश संगठनों के लिए सबसे मूल्यवान संपत्ति रखता है। एक बार घुसपैठिए ने आपके सर्वर से मूल्यवान डेटा तक पहुंच प्राप्त कर ली है, तो संभावना है कि वे इससे डेटा चुरा लेंगे। फिर वे डेटा का उपयोग फिरौती, डेटा शोषण या उस संगठन से अन्य वित्तीय लाभ के लिए करते हैं जिस पर उन्होंने हमला किया है।

इस ब्लॉग में, हम चर्चा करते हैं कि डेटाबेस एन्क्रिप्शन क्यों महत्वपूर्ण है और कैसे डेटा एन्क्रिप्शन आपके डेटाबेस को सुरक्षित रखने में महत्वपूर्ण भूमिका निभाता है।

मुझे डेटाबेस एन्क्रिप्शन की आवश्यकता क्यों है?

डेटाबेस एन्क्रिप्शन एक एल्गोरिथम का उपयोग करके डेटाबेस में डेटा को "सिफर टेक्स्ट" (अपठनीय टेक्स्ट) में बदलने की एक प्रक्रिया है। पाठ को डिक्रिप्ट करने के लिए आपको एल्गोरिथम से उत्पन्न एक कुंजी का उपयोग करने की आवश्यकता है। डेटाबेस एन्क्रिप्शन प्रक्रिया अत्यधिक अनुशंसित है, विशेष रूप से वित्तीय, स्वास्थ्य देखभाल या ई-कॉमर्स से संबंधित व्यवसायों के लिए। हाल ही में साइबर हमले, डेटा चोरी, या डेटा उल्लंघन बड़े पैमाने पर हुए हैं; इसलिए, निजी डेटा पर चिंता बढ़ रही है। लोग डेटा गोपनीयता, सुरक्षा के बारे में बहुत जागरूक हैं और चाहते हैं कि उनके डेटा को सुरक्षित रखा जाए और आवश्यकता पड़ने पर ही उपयोग किया जाए। डेटाबेस एन्क्रिप्शन होने के कुछ अच्छे लाभ निम्नलिखित हैं:

सुरक्षा हमलों से बचें

सुरक्षा हमले अपरिहार्य हैं, लेकिन बेहतर सुरक्षा और डेटा एन्क्रिप्शन विधियों के साथ, घुसपैठिए डेटा उल्लंघन में डेटा को और समझने के लिए विश्लेषण या डिक्रिप्ट नहीं कर सकते हैं। मान लीजिए कि सर्वर के बीच बैकअप या ट्रांसफर के दौरान मैन-इन-द-मिडिल (MITM) अटैक या ईव्सड्रॉपिंग हो रही है। यदि यह एक अनएन्क्रिप्टेड डेटा ट्रांसफर है, तो यह निश्चित रूप से हमलावरों के लिए फायदेमंद है; ऐसी स्थिति नहीं जिसे आप अपने परिवेश में रखना चाहते हैं!

यदि आपके पास एक एन्क्रिप्टेड डेटाबेस है, तो एक हमलावर को एन्क्रिप्टेड डेटा को डिक्रिप्ट करने के तरीके खोजने होंगे। वे कितनी दूर जा सकते हैं यह एन्क्रिप्टेड डेटा उत्पन्न करने के लिए लागू किए गए साइबर की जटिलता और एल्गोरिदम पर निर्भर करता है। इसके अलावा, हमलावर एन्क्रिप्शन कुंजी तक पहुंचने की पूरी कोशिश करेंगे, जिससे वे तिजोरी को खोलेंगे या सोने के खनन के समान एन्क्रिप्टेड डेटा को डिक्रिप्ट करेंगे; आखिरकार, डेटा इन दिनों नया सोना है। इस प्रकार के डेटा उल्लंघन के प्रयासों से बचने के लिए, जहां संभव हो सर्वर तक पहुंच को सीमित करने सहित, सभी तरह से बुनियादी ढांचे को सुरक्षित करना महत्वपूर्ण है।

सुरक्षा विनियमों का अनुपालन

पीसीआई-डीएसएस जैसे सुरक्षा नियमों के साथ काम करते समय, एन्क्रिप्शन सबसे महत्वपूर्ण आवश्यकताओं में से एक है। यह एक अनिवार्य आवश्यकता है। उदाहरण के लिए, सभी कार्डधारक डेटा को उद्योग-स्वीकृत एल्गोरिदम (जैसे AES-256, RSA 2048) का उपयोग करके एन्क्रिप्ट किया जाना चाहिए, छोटा, टोकनयुक्त, या हैशेड (FIPS 180-4 में निर्दिष्ट स्वीकृत हैश एल्गोरिदम:SHA-1, SHA-224, SHA-256, SHA-384 SHA-512, SHA-512/224 और SHA-512/256)। हालांकि एन्क्रिप्टेड डेटा रखने के लिए केवल यही कवर नहीं किया जाता है, पीसीआई-डीएसएस को पीसीआई-डीएसएस एन्क्रिप्शन कुंजी प्रबंधन प्रक्रिया का उपयोग करने के कवरेज की भी आवश्यकता होती है।

संवेदनशील डेटा की सुरक्षा करना

एन्क्रिप्शन कुंजी प्रबंधन केंद्रीकृत कुंजी प्रबंधन और डेटा एन्क्रिप्शन के लिए सरल एपीआई के साथ संवेदनशील डेटा की सुरक्षा के लिए आदर्श है। इन प्रमुख प्रबंधन के उदाहरण हैशिकॉर्प वॉल्ट (ओपन सोर्स) का उपयोग कर रहे हैं या यदि आप पब्लिक क्लाउड (क्लोज्ड सोर्स) का उपयोग कर रहे हैं, तो आमतौर पर क्लोज्ड-सोर्स कुंजी प्रबंधन अमेज़ॅन वेब सर्विस (एडब्ल्यूएस) की मैनेजमेंट सर्विस (केएमएस), गूगल क्लाउड केएमएस, Microsoft Azure कुंजी वॉल्ट।

डेटा एन्क्रिप्शन क्या है?

आपके डेटा को यथासंभव सुरक्षित रखने के लिए एन्क्रिप्शन सबसे महत्वपूर्ण सुरक्षा सुविधाओं में से एक है। आपके द्वारा प्रबंधित किए जा रहे डेटा के आधार पर, यह हमेशा आवश्यक नहीं होता है, लेकिन आपको कम से कम इसे अपने संगठन में सुरक्षा सुधार पर विचार करना चाहिए। वास्तव में, डेटा चोरी या अनधिकृत पहुंच से बचने के लिए वास्तव में अनुशंसा की जाती है।

डेटा एन्क्रिप्शन डेटा को एन्कोड करने की एक प्रक्रिया है। यह मुख्य रूप से दो-तरफा कार्य है, जिसका अर्थ है कि एन्क्रिप्टेड डेटा को एक वैध एन्क्रिप्शन कुंजी के साथ डिक्रिप्ट किया जाना है। एन्क्रिप्शन क्रिप्टोग्राफ़ी की ऐसी ही एक तकनीक है। एन्क्रिप्शन जानकारी को बदलकर छुपाने का एक तरीका है ताकि यह यादृच्छिक डेटा प्रतीत हो - एन्क्रिप्शन विधियां आपके डेटा (उदाहरण के लिए संदेश) को गोपनीय बना सकती हैं, लेकिन साथ ही, अखंडता और प्रामाणिकता प्रदान करने के लिए अन्य तकनीकों और रणनीतियों की आवश्यकता होती है एक संदेश का। एन्क्रिप्शन एक गणितीय प्रक्रिया के रूप में अधिक है।

डेटाबेस एन्क्रिप्शन में, जब डेटा एन्क्रिप्ट करने की बात आती है तो दो बुनियादी प्रकार होते हैं। ये एन्क्रिप्शन प्रकार डेटा एट-रेस्ट और डेटा इन-ट्रांजिट हैं। आइए देखें कि उनका क्या मतलब है।

डेटा एट-रेस्ट एन्क्रिप्शन

सिस्टम में संग्रहीत डेटा को डेटा एट-रेस्ट के रूप में जाना जाता है। इस डेटा के एन्क्रिप्शन में टेक्स्ट या कोड को अपठनीय होने के लिए परिवर्तित करने के लिए एल्गोरिदम का उपयोग करना शामिल है। एन्क्रिप्ट किए गए डेटा को डीकोड करने के लिए आपके पास एक एन्क्रिप्शन कुंजी होनी चाहिए।

संपूर्ण डेटाबेस को एन्क्रिप्ट करना सावधानी के साथ किया जाना चाहिए क्योंकि इससे प्रदर्शन पर गंभीर प्रभाव पड़ सकता है। इसलिए केवल अलग-अलग फ़ील्ड या तालिकाओं को एन्क्रिप्ट करना बुद्धिमानी है। डेटा-एट-रेस्ट को एन्क्रिप्ट करना डेटा को हार्ड ड्राइव की भौतिक चोरी या अनधिकृत फ़ाइल स्टोरेज एक्सेस से बचाता है। यह एन्क्रिप्शन डेटा सुरक्षा विनियमों का भी अनुपालन करता है, खासकर अगर फ़ाइल सिस्टम पर वित्तीय या स्वास्थ्य डेटा संग्रहीत है।

आराम पर डेटा के लिए एन्क्रिप्शन:यह कहां लागू होता है?

इसमें आराम से डेटा शामिल होता है जैसे कि आपका डेटाबेस डेटा किसी विशिष्ट स्थान पर संग्रहीत होता है। उदाहरण के लिए, आपके PostgreSQL का data_directory, MySQL/MariaDB data_dir, या MongoDB का dbPath संग्रहण स्थान। एन्क्रिप्शन प्रदान करने की सामान्य प्रक्रिया पारदर्शी डेटा एन्क्रिप्शन (TDE) का उपयोग कर रही है। अवधारणा मुख्य रूप से वह सब कुछ एन्क्रिप्ट कर रही है जो लगातार है।

इसके अलावा, डेटाबेस बैकअप डेटा चोरी और अनधिकृत पहुंच के लिए बहुत प्रवण हैं। इन्हें भौतिक रूप से एक गैर-वाष्पशील भंडारण में संग्रहीत किया जाता है। हालांकि इन सेटअपों को अनधिकृत पहुंच या डेटा चोरी द्वारा पढ़ने के लिए उजागर किया जाता है, डेटा को एन्क्रिप्ट करने से अवांछित पहुंच से बचने में मदद मिलती है। बेशक, यह आपकी एन्क्रिप्शन कुंजियों को कहीं छिपाकर सुरक्षित रखने के साथ आता है और उसी सर्वर पर संग्रहीत नहीं है। अपने डेटाबेस डेटा को बायनेरिज़ और आपके बैकअप के रूप में एन्क्रिप्ट करना चाहे वह तार्किक या बाइनरी बैकअप हो, ध्यान रखें कि एन्क्रिप्टेड डेटा प्रदर्शन को प्रभावित करता है और फ़ाइल का आकार बड़ा बनाता है।

डेटा इन-ट्रांज़िट एन्क्रिप्शन

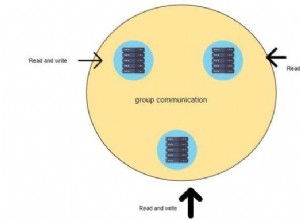

डेटा ट्रांसफर या लेन-देन के बीच घूमना डेटा-इन-ट्रांजिट के रूप में जाना जाता है। वेब पेज ब्राउज़ करते समय सर्वर और क्लाइंट के बीच चलने वाला डेटा इस तरह के डेटा का एक अच्छा उदाहरण है। चूंकि यह हमेशा आगे बढ़ता रहता है, इसलिए इसे अपने गंतव्य तक पहुंचने से पहले किसी भी चोरी या डेटा में बदलाव से बचने के लिए एन्क्रिप्ट करने की आवश्यकता होती है।

डेटा-इन-ट्रांजिट की सुरक्षा के लिए आदर्श स्थिति यह है कि डेटा को स्थानांतरित होने से पहले एन्क्रिप्ट किया जाए, और अंतिम गंतव्य तक पहुंचने के बाद इसे डिक्रिप्ट किया जाए।

पारगमन में डेटा के लिए एन्क्रिप्शन:यह कहां लागू होता है?

जैसा कि ऊपर बताया गया है, यह डेटाबेस क्लाइंट और डेटाबेस सर्वर के बीच संचार चैनल से संबंधित है। उन एप्लिकेशन सर्वर और डेटाबेस सर्वर चैनलों पर विचार करें जिनके साथ समझौता किया गया है, और हमलावर या घुसपैठिया छिपकर बात कर रहा है या MITM हमला कर रहा है। हमलावर एक असुरक्षित चैनल पर भेजे जा रहे डेटा को सुन और कैप्चर कर सकता है। इसे टाला जा सकता है यदि इसके डेटाबेस क्लाइंट और डेटाबेस सर्वर संचार चैनल से वायर पर भेजे गए डेटा को TLS/SSL एन्क्रिप्शन का उपयोग करके एन्क्रिप्ट किया गया है।

डेटाबेस एन्क्रिप्शन से निपटने के साथ-साथ कई चुनौतियों का सामना करना पड़ता है। हालांकि फायदे हैं, ऐसे मामले हैं कि यह एक नुकसान है। आइए जानें कि ये क्या हैं।

डेटा एन्क्रिप्शन के लाभ

यहां उन सामान्य और वास्तविक दुनिया के मामलों की सूचियां दी गई हैं जो लाभ के रूप में डेटा एन्क्रिप्शन की तलाश करते हैं।

-

यह आपके सभी डेटा को हर समय सुरक्षा प्रदान करता है

-

हर समय गोपनीयता और संवेदनशील जानकारी की रक्षा करता है

-

सभी डिवाइस पर आपके डेटा की सुरक्षा करता है

-

अपने सरकारी नियामक अनुपालन को सुरक्षित करें

-

यह आपको प्रतिस्पर्धात्मक लाभ होने के लिए बढ़त देता है

-

डेटा सुरक्षा के लिए एन्क्रिप्शन के लिए अंतर्निहित तकनीक की उपस्थिति विश्वास बढ़ा सकती है

-

एन्क्रिप्टेड डेटा अखंडता बनाए रखता है

डेटा एन्क्रिप्शन के नुकसान

डेटा एन्क्रिप्शन का मतलब व्यावसायिक सफलता नहीं है। यह आपको इसकी चुनौतियों और इसे लागू करने और इससे निपटने के लिए सर्वोत्तम प्रथाओं को जाने बिना एक बढ़ती, नवीन और उन्नत तकनीक के रूप में बढ़त नहीं देता है। यह कहने के लिए सही है कि "ऑल दैट ग्लिटर इज़ नॉट गोल्ड"। जब आप इसके मुख्य उद्देश्य को नहीं समझते हैं, तो आपके पास डेटा एन्क्रिप्शन होने पर कुछ नुकसान होते हैं।

डेटा एन्क्रिप्शन और प्रदर्शन दंड

एन्क्रिप्शन में डेटा के अर्थ को छुपाने के लिए जटिल और परिष्कृत गणितीय कार्य शामिल हैं। डेटा को हैशिंग या डिक्रिप्ट करने के लिए आप किस प्रकार के सिफर या एल्गोरिदम चुनते हैं, इस पर निर्भर करता है। जटिल और उच्च बिट्स हैं, यदि आपका डेटाबेस टन अनुरोधों को संभालने के लिए डिज़ाइन किया गया है, तो यह आपके संसाधनों को विशेष रूप से सीपीयू को बंद कर देगा। यदि आपकी वित्तीय क्षमता ने इस प्रकार के परिणाम की देखरेख नहीं की है, तो डेटा एन्क्रिप्शन सेट करना जैसे कि आपके इन-ट्रांजिट के लिए TLS या RSA 2048 बिट्स का उपयोग करना बहुत अधिक हो सकता है। यह एक संसाधन गहन है और सिस्टम के प्रोसेसर पर अतिरिक्त दबाव डालता है। यद्यपि आधुनिक कंप्यूटिंग सिस्टम शक्तिशाली हैं और विशेष रूप से सार्वजनिक क्लाउड प्रसाद के लिए सस्ती हैं, स्वीकार्य हो सकते हैं। पहले कुछ आकलन तैयार करें और पहचानें कि आप जिस संदर्भ में इसका उपयोग करेंगे, उस संदर्भ में एन्क्रिप्शन का किस प्रकार का प्रदर्शन प्रभाव होगा। यह समझना भी महत्वपूर्ण है कि विभिन्न एन्क्रिप्शन समाधानों का प्रदर्शन अलग है। जिसका अर्थ है कि गति और सुरक्षा की आवश्यकता को एक दूसरे के विरुद्ध सावधानीपूर्वक संतुलित करना होगा।

डेटा एन्क्रिप्शन कुंजी खोना

एन्क्रिप्शन कुंजियों को सुरक्षित तिजोरी में संग्रहित करना आम होता जा रहा है, जैसा कि पहले उल्लेख किया गया है, जैसे कि हाशिकॉर्प वॉल्ट, एडब्ल्यूएस केएमएस, और अन्य। एन्क्रिप्शन होने का एक प्रमुख मुद्दा यह है कि अगर कोई डिक्रिप्शन कुंजी खो देता है, तो इसका मतलब बड़ी परेशानी होगी। आप यह बता सकते हैं कि यह पासवर्ड के समान ही है, लेकिन इसे सभी एन्क्रिप्टेड डेटा को डिक्रिप्ट करने के लिए वैश्विक कुंजी के रूप में माना जाता है। तब तक नहीं जब तक आपके पास अपने डेटाबेस के हर पहलू के लिए अलग-अलग एन्क्रिप्शन कुंजियाँ न हों, तो इसका मतलब यह हो सकता है कि बहुत सारे पासवर्ड याद रखने होंगे और उन्हें सुरक्षित रूप से रखना होगा।

डेटा एन्क्रिप्शन पुनर्प्राप्ति समय को प्रभावित करता है

यदि आपका डेटा बाकी है जैसे बैकअप एन्क्रिप्ट किया गया है, तो कुल आपदा के मामले में, अपने स्वयं के बैकअप के साथ पुनर्प्राप्त करना समय को दोगुना या तिगुना या इससे भी अधिक कर सकता है जो इस बात पर निर्भर करता है कि आपने प्रकार कैसे सेट किया है एल्गोरिथ्म या सिफर का। जब भी आपको अपने क्लस्टर और एप्लिकेशन को समय पर तैयार करने की आवश्यकता होती है, तो यह दबाव बढ़ाता है, लेकिन डेटा को डिक्रिप्ट करने या डिक्रिप्ट करने के कारण बहुत अधिक समय और सिस्टम संसाधन नहीं लगते हैं।

एप्लिकेशन स्तर या अंदरूनी हमलों से सीमित सुरक्षा

बेशक, यह एन्क्रिप्शन होने के सार से समझ में आता है। लेकिन इसका मतलब यह नहीं है कि आपको केवल इसलिए एन्क्रिप्ट करने की आवश्यकता नहीं है क्योंकि यह एप्लिकेशन स्तर पर सुरक्षा लागू नहीं करता है। बेशक, यह सुरक्षा की एक और परत है जिसे एप्लिकेशन परत में लागू किया जाना है। निश्चित रूप से, यदि कोई आपके डेटाबेस उपयोगकर्ता/पासवर्ड तक विशेष रूप से प्रशासनिक पहुंच के साथ पहुंच प्राप्त करता है, तो एन्क्रिप्शन यहां मदद नहीं करता है। हमलावर SQL प्रश्नों की एक श्रृंखला चलाकर डेटा पुनर्प्राप्त कर सकता है जो निश्चित रूप से मानव पठनीय है जब तक कि एक निश्चित स्तर का एप्लिकेशन तर्क न हो जो आपके डेटा के सही अर्थ को एन्क्रिप्ट करता हो। दूसरी ओर, यह आपके द्वारा उपयोग की जा रही समग्र बंधी हुई तकनीक के अतिरिक्त कार्य और जटिलता को जोड़ता है। यदि आपके पास इन परतों में से प्रत्येक के लिए नामित एक बड़ी टीम है, तो यह एक बड़ा लाभ है क्योंकि जटिलता का प्रबंधन केवल उस प्रत्येक भूमिका के लिए समर्पित किया जा सकता है जिस पर उन्हें ध्यान केंद्रित करना चाहिए।

डेटा एन्क्रिप्शन कुंजी रखने वाले साथियों के साथ सहयोग और विश्वास

निश्चित रूप से यहां विचार करने के लिए एक अच्छी बात है। क्या होगा यदि वह सहकर्मी जो चाबियों को जानता है और इसे कहाँ संग्रहीत किया गया है या आपके भंडारण तिजोरी का पासवर्ड छोड़ दिया है? सर्वर की भौतिक पहुँच को निर्दिष्ट करना बहुत महत्वपूर्ण है जहाँ कुंजियाँ और पासवर्ड संग्रहीत हैं। भूमिका का निर्धारण और इन चाबियों और पासवर्ड तक पहुंच को सीमित करना बहुत महत्वपूर्ण है। यदि आपके पास पासवर्ड का एक लंबा और जटिल संयोजन है तो यह भी मदद करता है ताकि इसे याद रखना मुश्किल हो लेकिन साथ ही जरूरत पड़ने पर आसानी से प्राप्त किया जा सके। हालांकि यह विडंबनापूर्ण लगता है, एक रहस्य को पवित्र रहना चाहिए।

क्या मुझे डेटा एन्क्रिप्शन की परवाह करनी चाहिए?

डेटा एन्क्रिप्शन वांछनीय और अक्सर अनिवार्य है, जैसा कि उल्लेख किया गया है, यह आपके आवेदन की योजनाबद्ध प्रक्रिया और डिजाइन और व्यवसाय के स्तर पर निर्भर करता है जिससे आप जुड़े हुए हैं।

क्या आपको डेटा एन्क्रिप्शन पर ध्यान देना चाहिए? बिल्कुल हाँ। यह व्यक्तिगत निर्भरता और व्यावसायिक उद्देश्य के साथ भी सामने आता है। हालांकि, संवेदनशील डेटा की उपस्थिति में, खासकर जब आपने अपने संगठन और कंपनी में पहले से ही अपना व्यक्तित्व और वित्तीय क्षमता बना ली है, तो सभी डेटा संवेदनशीलता के उच्च स्तर पर हैं। आप नहीं चाहते कि कोई आपका डेटा चुराए और आपकी कंपनी के विकास में शामिल सभी रणनीतिक और व्यावसायिक चीजों को जानें। डेटा, इस मामले में, सुरक्षित किया जाना है; इस प्रकार, एन्क्रिप्शन आपके डेटाबेस और डेटा को सुरक्षित रखने का एक अनिवार्य पहलू है।

निष्कर्ष

चूंकि संवेदनशील डेटा हमेशा हमारे व्यक्तिगत दैनिक जीवन में भी मौजूद रहता है, संवेदनशील और मूल्यवान डेटा की मात्रा एक संगठन में समानांतर में बढ़ जाती है। यह समझना महत्वपूर्ण है कि सभी डेटा को एन्क्रिप्शन की आवश्यकता नहीं होती है। निश्चित रूप से, कुछ डेटा विश्व स्तर पर साझा किया जाता है या बार-बार पुनर्व्यवस्थित किया जाता है; इस प्रकार के डेटा को एन्क्रिप्ट करने की आवश्यकता नहीं है। अपने डेटाबेस में एन्क्रिप्शन का उपयोग करने के फायदे और नुकसान पर ध्यान दें। यह निर्धारित करना कि यह कहां लागू होगा और इसे कैसे लागू किया जाए, आपको बिना किसी प्रदर्शन प्रभाव के सुरक्षित वातावरण प्राप्त करने में मदद करता है।